Auch für das Jahr 2018 erwarten Experten eine weitere Ausbreitung von Viren und Malware. Durch immer neue Algorithmen sollen die Schädlinge dazu in der Lage sein, selbst neue Sicherungssysteme zu durchdringen und dadurch Schaden anzurichten. Doch worauf ist zu achten, um die eigene Webseite im neuen Jahr gebührend zu sichern?

Verschlüsselung: Definition, Ziele, Funktionsweise und Verfahren

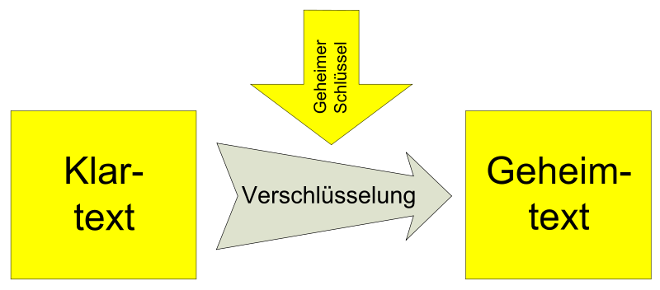

Verschlüsselung bedeutet, dass Daten mittels elektronischer bzw. digitaler Codes oder Schlüssel inhaltlich in unlesbare Formen übersetzt werden. Für die Rücktransformation ist ein ganz bestimmter Schlüssel in Form eines Verfahrens oder eines Algorithmus erforderlich. Erst dann stehen dem legitimierten Nutzer die ursprünglichen Daten wieder vollumfänglich zur Verfügung.

Diese Schlüssel sind mit einem Geheimcode vergleichbar, mit dessen Hilfe ein Klartext in ein unlesbares Chiffrat überführt wird. Wer diesen Schlüssel besitzt, ist in der Lage, den umgekehrten Weg zu gehen, also vom Chiffrat zum ursprünglichen Klartext. Man spricht in diesem Zusammenhang auch von Chiffrierung (Verschlüsselung) und Dechiffrierung (Entschlüsselung). Dabei kommen klassische und moderne, symmetrische und asymmetrische Verschlüsselungsverfahren zur Anwendung. Zuerst möchten wir Ihnen aber die Ziele der Verschlüsselung vorstellen.

Was sind Spamfilter und wie kommen sie zum Einsatz?

Bei einem sogenannten Spamfilter (oder auch Werbefilter genannt) handelt es sich um ein spezielles Computerprogramm, das unerwünschte elektrische Werbung (auch Spam genannt) filtert. Viele E-Mail-Programme sind bereits mit einem solchen Spamfilter ausgestattet und legen die meist aufdringliche Werbung in einem separaten Ordner ab. Dieser Ordner wird auch Spamordner genannt und beherbergt die ungewünschten E-Mails für einen festgelegten Zeitraum, bevor sie automatisch gelöscht werden. Dieses Vorgehen der E-Mail-Programme ist für Privatkunden überwiegend völlig ausreichend, Unternehmen benötigen aber umfangreichere und komplexere Lösungen.

Neben der Aussortierung von Spam-Mails oder Phishing Mails, ist es auch möglich, mit einem Spamfilter Werbebanner auf einzelnen Internetseiten zu blocken. Hierfür benötigt man häufig ein zusätzliches Plugin/Add-on für seinen Browser. Ist das entsprechende Add-on, welches oft auch als AdBlocker bezeichnet wird, installiert, werden lästige Werbeanzeigen einfach ausgeblendet.

Im folgenden Text wollen wir uns nun aber mehr den Spamfiltern innerhalb von E-Mail-Programmen widmen. Wir zeigen Ihnen, welche Ansätze zur Kontrolle existieren, welche Methoden der Kontrolle es gibt und welche Probleme bei Spamfiltern auftreten können.

Session Hijacking: Funktionsweise, Methoden & Schutzmaßnahmen

Die meisten Scripte auf der Basis von PHP, arbeiten im Sinne der Benutzerfreundlichkeit, mit verschiedenen Sessions. Das gilt für Blogs, für Foren, die meisten Webseiten mit einem Login und natürlich auch soziale Netzwerke und andere Portale, bei denen mit sensiblen Daten gearbeitet wird. Die Session soll dabei helfen, dass der Benutzer sich nicht dauernd ein- und auszuloggen braucht und dass Daten innerhalb einer Webseite korrekt übergeben werden. Gibt es aber Sicherheitslücken innerhalb des Quellcodes, kann es passieren, dass Angreifer Zugriff auf diese Daten erhalten.

Lernen Sie in diesem Artikel, was Session Hijacking überhaupt ist, wie es in der Praxis funktioniert und wie das Session Hijacking unterbunden werden kann.

DDoS-Angriffe: Funktionsweise, Arten und Schutzmaßnahmen

DDoS-Angriffe gehören zu den Attacken, die beim Angegriffenen die am meisten sichtbarsten Probleme verursachen. Dabei handelt es sich um einen massiven Angriff von fremden Rechnern auf das eigene Netzwerk oder auf einzelne Dienste eines Servers und einer kompletten Netzstruktur. In den letzten Jahren wurden diese Angriffe nicht mehr nur zur simplen Überlastung eingesetzt, sondern sind ein strategischer Teil von Hackern oder Crackern zur Beschädigung von Unternehmen und staatlichen Infrastrukturen geworden. Problematisch ist dabei vor allem, dass ohne die richtige Infrastruktur zur Verteidigung, eine effiziente Abwehr solcher Angriffe schwer wird.

Erfahren Sie in diesem Artikel, was genau ein DDoS-Angriff ist, wo der Unterschied zu DoS (Denial of Service) liegt, lernen Sie die verschiedenen Formen der DDoS-Angriffe kennen und warum Angreifer überhaupt solche Angriffe durchführen. Abschließend informieren wir Sie über geeignete Schutzmaßnahmen gegen DDoS-Angriffe.

Was ist Mail Spoofing und welche Schutzmaßnahmen existieren?

Immer häufiger liest man im Internet und hört in den Medien von Warnungen und Hinweisen, über Phishing und Mail Spoofing. Häufig sind es große Onlineshops oder auch Banken, die diese Warnhinweise an ihre Kunden weiterleiten und um erhöhte Aufmerksamkeit bitten.

Doch was ist Mail Spoofing eigentlich und warum ist es so gefährlich?