Phishing ist ein von dem englischen Wort „fishing“ abgeleiteter Begriff, der ins Deutsche übersetzt Angeln oder Fischen bedeutet. Der Begriff verdeutlicht bildlich, um was es geht: das betrügerische Angeln oder Fischen von sensiblen Daten wie Passwörter mithilfe verschiedener Köder im Internet. In der Regel liegt das Augenmerk der Phisher auf Zugangsdaten für Onlinebankingaccounts oder Informationen von Kreditkarten.

Dabei ist das Phishing ein ziemlich erfolgreiches Prinzip. Bei einer Phishing-Aktion klicken mehr als zehn Prozent aller Internetnutzer, die im Fokus einer solchen Attacke stehen, auf einen schädlichen Link oder öffnen einen gefährlichen Anhang. Das bedeutet, ein Betrüger muss zum Beispiel 10 E-Mail-Nachrichten verschicken, um mit höchster Wahrscheinlichkeit einen Nutzer zu finden, von dem er die persönlichen Daten erbeutet.

Da die Gefahr einer solchen Attacke überall im Internet lauern kann und auch fast täglich Phishing-E-Mails in den Postfächern von aber Millionen Internetnutzern landen, möchten wir Sie mit diesem Artikel für das Thema sensibilisieren und über die Gefahren des Phishings aufklären. Außerdem verraten wir Ihnen, wie Sie Phishing-Attacken erkennen und sich davor schützen können.

Die geschichtliche Entwicklung des Phishings

Phishing hat eine längere Geschichte als viele Menschen glauben. Lange bevor das Internet in den meisten Haushalten zur Verfügung stand und ihnen als Kommunikationsmittel diente, versuchten Betrüger über das Telefon an persönliche Daten zu kommen. Diese verwendeten sie für betrügerische Zwecke. Dabei bauten die Betrüger Vertrauen zu Ihren Opfern auf und nutzten dieses schamlos aus.

Ende der 90er Jahre begannen sich die Phishing-Attacken immer mehr ins Internet zu verlagern. Die Attacken forderten Nutzer über Messengerdienste wie ICQ auf, auf einen Link zu klicken und in dem anschließenden Formular ihre Zugangsdaten einzutragen. Die Betrüger missbrauchten diese Daten, indem sie sich danach als die User ausgaben, um weitere sensible Daten von den Kontakten des Opfers zu erbeuten.

Phishing hat sich seit den ersten Vorfällen vor vielen Jahren zu einer ernsthaften Bedrohung entwickelt. Heute verursachen Phisher mehr als 90 Prozent aller gezielten Angriffe im Internet und stellen neben der weitverbreiteten Malware eine der größten Gefahren im Internet dar. Dabei bedienen sich die Phisher unterschiedlicher Methoden und nutzen die erbeuteten Daten für unterschiedliche Zwecke.

Wofür werden die gestohlenen Daten verwendet?

Jeder von uns hinterlässt Spuren seines Surfverhaltens im Internet. Dabei spielt es keine Rolle, mit welchem Gerät wir uns im Internet bewegen. Wenn wir zum Beispiel mit einem eingeschalteten Smartphone unterwegs sind, lässt sich unser Aufenthaltsort leicht nachverfolgen. Weitere Spuren hinterlassen wir, wenn wir im Internet einkaufen oder in sozialen Medien unsere Meinung kundtun.

Diese Sammlung unserer Daten sind teilweise notwendig, um beispielsweise ein Geschäft abzuwickeln, teils dienen sie aber auch nur dem Zweck, den Internetuser mit gezielter Werbung weitere Produkte schmackhaft zu machen. Je vollständiger diese Daten eines Users sind, desto mehr Geld nehmen Firmen in die Hand, um sie zu kaufen. Dabei ist der Handel mit Ihren persönlichen Daten (ausgenommen natürlich Kreditkartendaten oder Zugangsdaten) datenrechtlich bedenklich, aber legal und wird auch von vielen Firmenbetrieben.

Nicht legal ist das Phishing. Beim Phishing gelangen Kriminelle auf betrügerische Weisen an sensible Daten, die sie für kriminelle Zwecke verwenden. Kriminelle haben mehrere Abnehmer für die erbeuteten Daten. Angefangen von Identitätsdieben und Botnetbetreibern bis hin zu organisierten Verbrecherbanden, die ihnen viel Geld für persönliche Daten bezahlen. Phisher können die Daten aber natürlich auch selbst gut gebrauchen, wenn es sich z.B. um Kreditkartendaten oder Zugangsdaten für das Online-Banking handelt.

Zusammenfassend kann man sagen, dass das Phishing darauf abzielt, an Ihre persönlichen Daten wie zum Beispiel den Kreditkartendaten, Zugangsdaten zum Online-Banking oder Benutzerdaten für andere wichtige Accounts zu gelangen. Wenn diese Daten in den Händen der Kriminellen sind, gibt es verschiedene Möglichkeiten:

- Kreditkartenbetrug

- Mit den Zugangsdaten fürs Online-Banking könnten Kriminelle ganz einfach Geld von Ihrem Konto abheben.

- Mit den Benutzerdaten für z.B. Ihren Facebook-Account, können Kriminelle Ihre Identität annehmen und Ihre an die persönlichen Daten Ihrer Kontakte gelangen.

- Mit den Zugangsdaten für Ihr E-Mail-Postfach, können Kriminelle weitere Spam- oder Phishing-E-Mails verschicken, wobei Sie im schlechtesten Fall für verantwortlich gemacht werden.

- usw.

Diese Liste könnte man beliebig ergänzen, die genannten Punkte sollten aber ausreichen, damit Sie ein Gefühl dafür bekommen, wie gefährlich Ihre Daten in den falschen Händen sein können.

Methoden der Datenbeschaffung und Verschleierung beim Phishing

- Nachahmung von URLs und Internetseiten

- Einbindung eines Formulars in einer gefälschten E-Mail

- Gefälschte Namen der Zielseiten

- Verwendung kyrillischer Buchstaben

- Schnell veränderliche Domains und URLs

- Kleine Kampagnen, die keine Spamkontrollen auslösen

- Nachahmung von Freunden und Kollegen

Auch diese Liste ist nicht vollständig, bildet aber die wichtigsten Methoden ab. Nachfolgend gehen wir auf drei dieser Methoden näher ein.

Nachahmung von Internetseiten und Einbindung von Formularen direkt in einer E-Mail

Am häufigsten bedient sich Phishing der Nachahmung seriöser Websites wie Internetauftritten von Banken. Dabei sind Laien oft nicht in der Lage diese Nachahmungen auf den ersten Blick als Fälschung zu entlarven. Wenn Sie dann auch kein aktuelles Antivirenprogramm auf Ihren Rechner installiert haben, werden Sie auch nicht von diesem auf einen möglichen Phishing-Versuch hingewiesen.

In vielen Fällen versenden Betrüger gefakte E-Mails. Diese sehen den offiziellen Mails des angeblichen Absenders täuschend ähnlich. Die Mails fordern Empfänger auf, ihre Bankdaten auf gefälschten Webseiten einzugeben, die wiederum denen des angeblichen Absenders zum verwechseln ähnlich aussehen, indem sie auf einen Link in der Mail klicken, der sie zu der gefälschten Website führt. Als Vorwand für die Eingabe dient in vielen Fällen, dass eine Systemaktualisierung die Eingabe dieser Daten nötig mache.

Diese Websites sehen täuschend echt aus, sodass viele Kunden ihre Daten eingeben und absenden, womit diese in betrügerische Hände gelangen. Des Weiteren üben Phisher zusätzlichen Druck aus. Sie drohen in ihren Mails, die Konten der Empfänger zu schließen, falls diese den Anweisungen in der E-Mail nicht folgen.

Eine andere Methode beim Phishing besteht darin, direkt in eine HTML-Mail ein Formular einzubinden. Dieses fordert zur Eingabe sensibler Daten auf und sendet diese an den Urheber der Phishing-Attacke. In solchen Fällen verzichten Phisher auf eine gefälschte Website.

Verschleierungsmöglichkeiten mithilfe von HTML

Der Versand der betrügerischen E-Mails beim Phishing erfolgt im HTML-Format, mit dem sich Links einbinden lassen. Der Linktext zeigt die Originaladresse. Das Linkziel, das auf die gefälschte Website verweist, lässt sich mittels Scripttechniken verfälschen. Das bedeutet, Betrüger sind in die Lage, mittels dem sichtbaren Link im Mailprogramm, Nutzer zu täuschen.

In anderen Fällen stellen Phisher den Link als Grafik dar. Auf dem Bildschirm des Users erscheint Text, der in Wirklichkeit eine Grafik ist. Hierfür fälschen sie in vielen Fällen die E-Mail-Adresse des Absenders.

Gefälschte Namen und Bezeichnungen

Die Internetseiten, die sich beim Phishing öffnen, besitzen oftmals gefälschte Namen oder Bezeichnungen. Diese sind den offiziellen Seiten von Banken oder Firmen ähnlich. Die Zielseiten mit dem Formular sehen den Originalseiten täuschend ähnlich. Wie weiter oben erwähnt, sind sie schwer als Fälschungen identifizierbar.

Nutzer kennen in der Regel die originale Internetadresse ihrer Bank oder eines anderen Dienstleisters im Internet, den sie regelmäßig nutzen. Die Adresszeile verrät, wenn es sich nicht um die Originalwebsite handelt. Ein Grund für Betrüger, die Phishing betreiben, Domainnamen (Internetadressnamen) zu verwenden, die den Originaladressen täuschend ähnlich sehen.

Bei ihrer Verschleierungstaktik hilft Betrügern die Möglichkeit, Umlaute in URLs zu verwenden. Auf diese Weise sind sie in der Lage, als Fälschung einer Originaladresse wie http://www.heizkoerper.de die Adresse http://www.heizkörper.de zu verwenden. Zwei sachlich identische Namen, die sich in verschiedene Adressen auflösen und zu unterschiedlichen Websites führen.

Wesentlich schwerer für Nutzer ersichtlich, da für Experten erst bei genauerem Hinsehen zu erkennen, ist die Verwendung von kyrillischen Zeichen anstelle von Umlauten. Optisch gibt es zwischen dem kyrillischen und lateinischen „a“ nahezu keinen Unterschied. Wenn Betrüger das „a“ in „Bank“ kyrillisch eingeben, handelt es sich nicht um die Originaladresse der Bank.

Wann sind Phishingmails gefährlich?

Betrügerische Mails sind gefährlich, wenn Nutzer auf Links klicken oder Anhänge öffnen. Wie ist es, wenn weder das eine noch das andere der Fall ist? In diesen Fällen gilt: Bei reinen Textmails, die Nutzer im Browser oder mit einem E-Mail-Programm öffnen, passiert nichts. Bei E-Mails im HTML-Format sieht es anders aus. Hier lassen sich im Link, Anhang oder Quellcode Schadprogramme hinterlegen. Das bedeutet, ein Klick auf eine Grafik in der Mail ist in der Lage, eine gefährliche Wirkung zu erzielen.

Phishing – wie kommen Betrüger an die E-Mail-Adressen?

Viele Nutzer fragen sich, wie Betrüger, die Phishing betreiben, an ihre Adresse kommen? Die Antwort lautet: Umso freizügiger Nutzer mit ihren Daten im Netz umgehen, desto größer die Gefahr, in einem Verteiler zu landen. Letzteren nutzen die Betrüger für ihre Zwecke. Wer im Internet oftmals an Gewinnspielen teilnimmt, setzt sich einer höheren Gefahr aus, dass seine Daten in die falschen Hände gelangen als Nutzer, die vorsichtig mit ihren Daten umgehen. Gleiches gilt für Nutzer, die sich auf irgendwelchen zwielichtigen Webseiten registrieren.

So schützen Sie sich und Ihre Daten vor Phishing

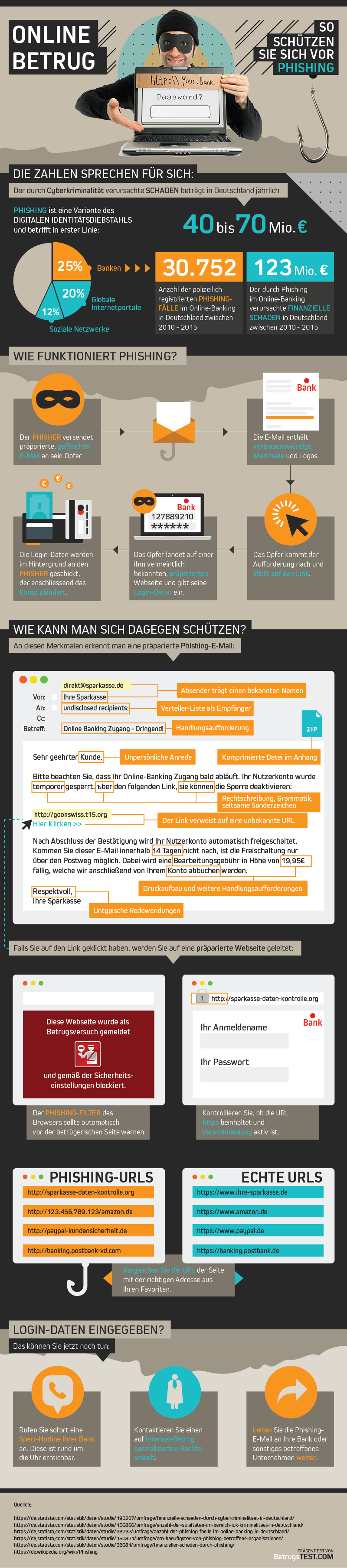

Neben den allgemeinen Maßnahmen für einen optimalen Virenschutz, gibt es einige spezielle Schutzmaßnahmen gegen Phishing-Attacken. Diese stellen wir Ihnen in der folgenden Infografik vor.

(via www.betrugstest.com)

Fazit

Wenn Sie regelmäßig das Internet nutzen, sollten Sie sich auch mit dem Thema Phishing auseinandersetzen. Besonders wenn Sie häufig E-Mails schreiben oder empfangen, denn viele E-Mails die verschickt werden, sind mittlerweile Phishing-Mails. Über diese betrügerischen Mails versuchen Betrüger an Ihre persönlichen und schützenswerten Daten zu gelangen.

Sind die Betrüger an Ihre Daten gelangt, verwenden sie diese oft zum Kreditkartenbetrug oder Identitätsdiebstahl. Je nachdem um was für Daten es sich handelt. Die Auswirkungen für die Opfer sind immens:

- Geldverlust

- Identitäsverlust

- Verwicklung in Straftaten durch erbeutete Zugangsdaten (z.B. E-Mail-Account)

Möchten Sie nicht irgendwann Opfer einer Phishing-Attacke werden, seien Sie besonders vorsichtig im Umgang mit Ihren E-Mails. Prüfen Sie alle E-Mails sehr genau und fragen Sie lieber nochmal persönlich beim mutmaßlichen Absender nach, ob dieser die Daten wirklich von Ihnen haben möchte. Oft klärt sich durch ein persönliches Gespräch und aufgrund von Nachfragen die Situation auf und eventuell haben Sie damit eine neue Phishing-Welle enttarnt.

Halten Sie Ihre Software und Betriebssystem auf den aktuellsten Stand. Installieren Sie zeitnah neue Service Packs und Sicherheitsupdates.

Halten Sie Ihre Software und Betriebssystem auf den aktuellsten Stand. Installieren Sie zeitnah neue Service Packs und Sicherheitsupdates. Seien Sie aufmerksam beim Umgang mit E-Mails. Öffnen Sie keine unbekannten Dateiänhange und nehmen Sie sich in Acht vor

Seien Sie aufmerksam beim Umgang mit E-Mails. Öffnen Sie keine unbekannten Dateiänhange und nehmen Sie sich in Acht vor  Verwenden Sie ein

Verwenden Sie ein  Verwenden Sie eine Firewall, die den Netzwerkverkehr überwacht.

Verwenden Sie eine Firewall, die den Netzwerkverkehr überwacht.

[…] Was ist Malware […]